Cellebrite telah menarik perhatian selama beberapa tahun terakhir karena keahlian spesialisasinya dalam memecahkan enkripsi ponsel dan mengakses data yang disimpan di perangkat.

Pada 12 Januari, Motherboard melaporkan bahwa perusahaan Israel telah mengalami pelanggaran data yang mengarah pada rilis data pribadi pelanggan Cellebrite, database perusahaan, detail teknis yang berkaitan dengan produk perusahaan, log, dan bukti dari perangkat seluler yang disita.

Cellebrite menyebut dirinya sebagai penyedia "wawasan mendalam" ke dalam perangkat seluler dan dikenal dengan produk termasuk Universal Forensic Extraction Device (UFED) yang mengambil data dari lebih dari 20.000 jenis ponsel cerdas.

Menghitung penegakan hukum, kelompok militer, dan operator seluler di antara kliennya, Cellebrite mampu meretas data dari perangkat termasuk pesan SMS, log panggilan, dan catatan email.

My.Cellebrite, sistem manajemen lisensi pengguna akhir perusahaan, tampaknya berada di jantung serangan dunia maya. Platform ini digunakan oleh pelanggan untuk masuk ke akun mereka dan mengakses produk serta mengunduh pembaruan perangkat lunak.

Membedah Cara Kerja Cellebrite

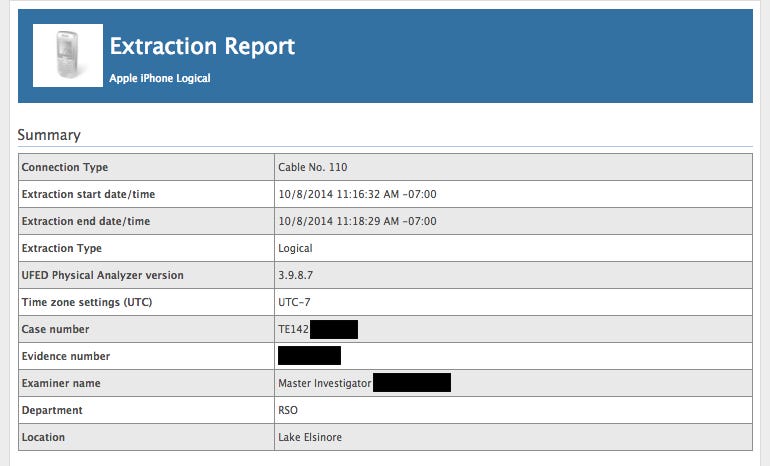

Alat UFED Cellebrite digunakan oleh departemen kepolisian di seluruh negeri. Data spesifik yang dirujuk dalam laporan ini berasal dari iPhone 5 yang menjalankan iOS 8.

Ponsel ini tidak dienkripsi, tanpa set kode sandi.Karena ponsel tidak dienkripsi, alat UFED Cellebrite dapat mengakses semua data di perangkat dalam hitungan detik. Telepon hanya dicolokkan ke alat dan petugas "melakukan ekstraksi logis, yang mengunduh apa yang ada di memori telepon pada saat itu".

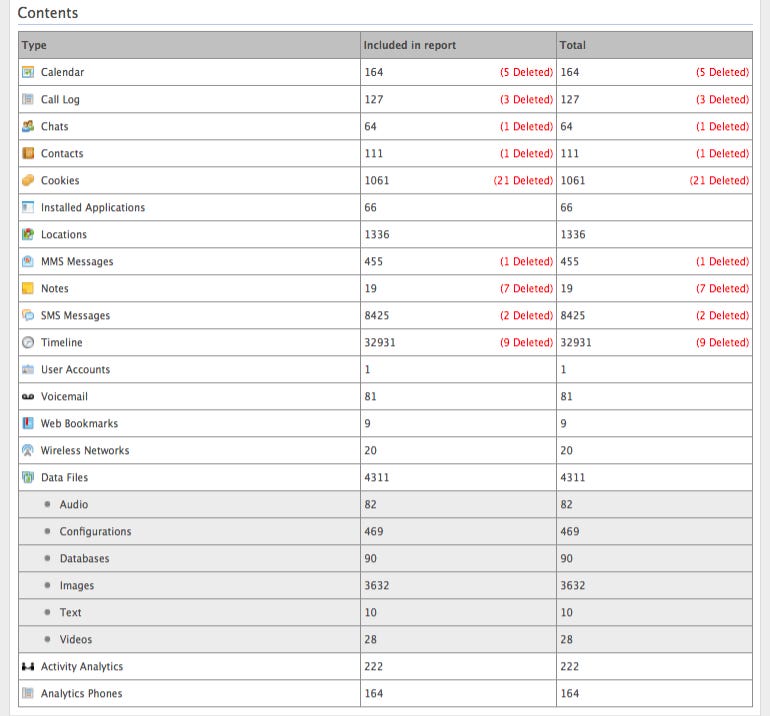

Laporan tersebut mencakup data seperti pesan teks, musik, aplikasi, catatan, log panggilan, dan banyak lagi. Apa yang mungkin paling penting, dan berbeda dari data yang dapat ditarik oleh program sederhana seperti iTunes, adalah alat UFED dapat digunakan untuk mengakses data seperti konfigurasi dan file database.

Dalam beberapa kasus, alat tersebut bahkan dapat mengekstrak konten yang telah dihapus dari perangkat.

Bagian informasi terpenting di sini adalah bahwa iPhone yang dipermasalahkan dalam laporan ZDNet tidak dilindungi oleh kode sandi.

Cellebrite mengatakan bahwa mereka tidak dapat memecahkan kode sandi pada iPhone 4s dan yang lebih baru.

Unit iPhone 5s dan yang lebih baru juga lebih sulit diretas secara umum karena koprosesor enklaf yang aman.

Hubungan Apple dengan Cellebrite sangat menarik. Meskipun perusahaan Israel bekerja sama dengan pemerintah untuk mendapatkan data dari perangkat, Apple adalah pelanggan Cellebrite sendiri yang menggunakan alat di toko ritelnya untuk menarik dan mentransfer data ke dan dari telepon.

Padahal, seperti yang dibuktikan oleh kasus San Bernardino, model terbaru dan perangkat yang dilindungi kode sandi tidak sepenuhnya kebal terhadap peretasan.

Namun demikian, jika ada, malam ini menggarisbawahi pentingnya menggunakan kode sandi enam digit. Meskipun beberapa orang tampaknya menganggap kode sandi iOS itu sewenang-wenang dan hanya ada untuk melindungi teman dari pengintaian melalui perangkat, kode sandi sebenarnya penting untuk privasi.

Memforensic Cellebrite Secara Mendalam

Cellebrite Dapat Membangkitkan Kembali Data Ponsel, termasuk beberapa konten yang dihapus.

Perusahaan forensik mengklaim dapat mengunduh hampir setiap bagian data dari hampir semua perangkat atas nama badan intelijen polisi di lebih dari seratus negara.

Itu dilakukan dengan mengambil telepon yang disita dari polisi, kemudian menghubungkannya, dan mengekstrak pesan, panggilan telepon, pesan suara, gambar, dan lainnya dari perangkat menggunakan teknologi miliknya sendiri.

(Apple iOS 8 adalah versi perangkat lunak iPhone pertama yang hadir dengan enkripsi berbasis kode sandi. Itu sudah cukup untuk menggagalkan pencuri telepon rata-rata, tetapi mungkin tidak menghalangi beberapa cracker telepon dengan perangkat keras yang tepat. Cellebrite mengatakan itu bisa ' memecahkan kode sandi pada iPhone 4s dan yang lebih baru.

Handset iPhone 5s dan yang lebih baru dilengkapi dengan pengolah bersama yang aman pada chip prosesor utama iPhone 5, yang membuat pembobolan telepon lebih sulit secara signifikan.)

Telepon dicolokkan ke perangkat Cellebrite UFED, yang dalam hal ini adalah komputer khusus di departemen kepolisian.

Penegak Hukum melakukan ekstraksi logis, yang mengunduh apa yang ada di memori telepon pada saat itu. (Motherboard memiliki lebih banyak informasi tentang cara kerja proses ekstraksi Cellebrite.)

Dalam beberapa kasus, ini juga berisi data yang baru saja dihapus pengguna.Sepengetahuan kami, ada beberapa contoh laporan di luar sana yang mengambang di web, tetapi sangat jarang melihat contoh dunia nyata tentang seberapa banyak data yang dapat disedot dari perangkat yang cukup modern.

Kami menerbitkan beberapa cuplikan dari laporan, dengan informasi sensitif atau dapat diidentifikasi yang disunting.

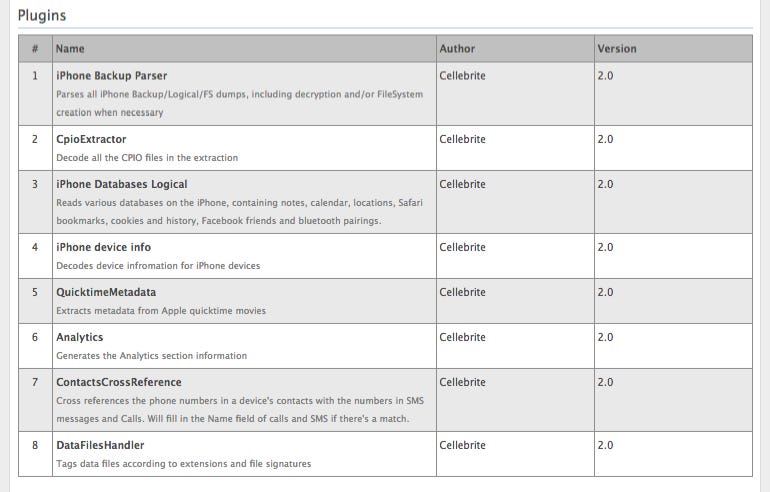

Dapat mengetahui Apple ID,IMEI Dan Indentitas Unik

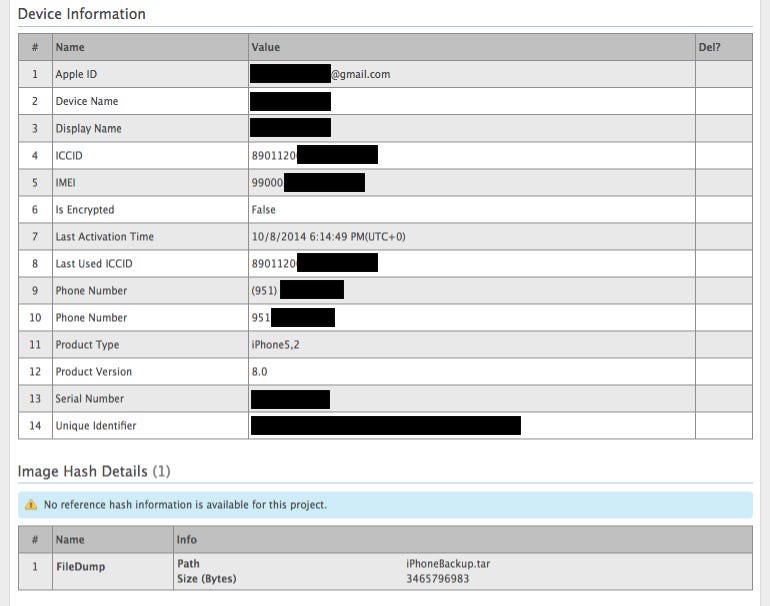

Dari Plugin Sofware Cellebrite Kita Mengetahui Apa Yang Dapat Dilakukan Sotware Ini:

Bagian ini menjelaskan bagaimana perangkat lunak bekerja dan apa fungsinya. Ini mencakup ekstraksi metadata Quicktime dan pembuatan analitik.

Perangkat lunak ini juga dapat mereferensikan silang data dari perangkat untuk membangun profil di seluruh kontak, SMS, dan komunikasi lainnya.

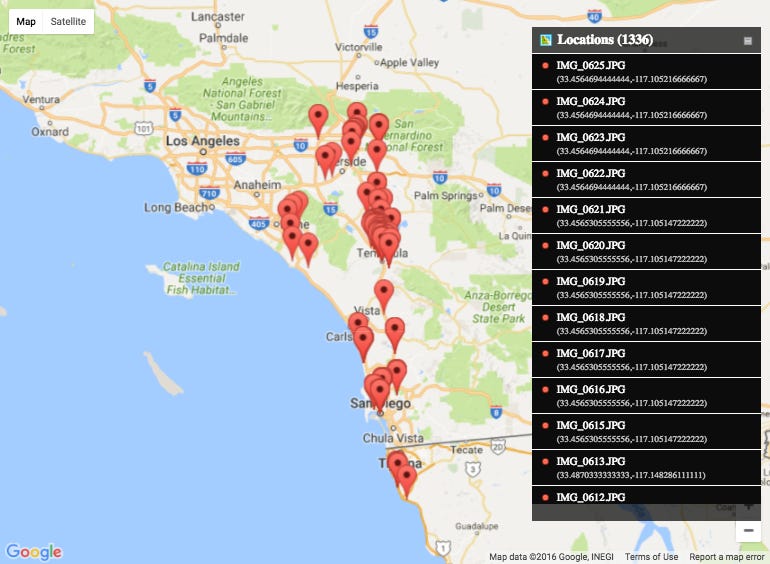

Dapat Mengetahui GeoLokasi Ponsel Secara Detail

perangkat lunak ekstraksi mencatat geolokasi dari setiap foto yang diambil, dan memvisualisasikannya di peta, memungkinkan penyelidik untuk melihat di mana saja pemilik ponsel berada dan kapan.

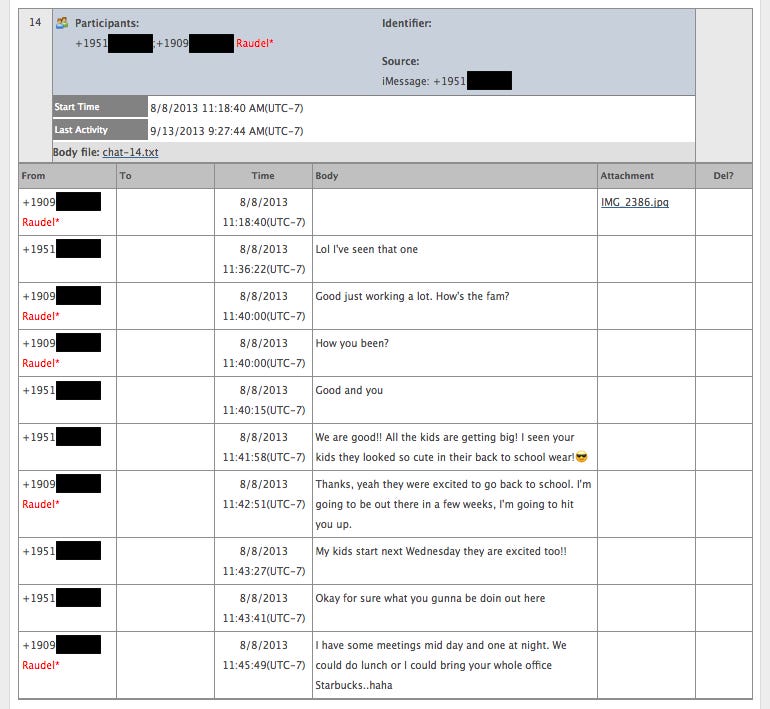

Melihat Isi SMS,Serta Nama Kontak,Nomor Pengirim dan Penerimanya,Secara Lengkap

Dalam tampilan "percakapan" ini, seorang penyelidik dapat melihat semua pesan teks dalam urutan kronologis, memungkinkan mereka untuk melihat dengan tepat apa yang dikatakan dalam jangka waktu tertentu.

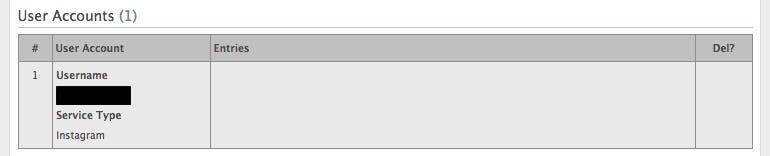

Mengetahui Username dan Password Sosial Media Yang Anda Gunakan

bagian ini mengungkapkan akun pengguna pemilik telepon di telepon, tergantung pada berapa banyak aplikasi yang diinstal. Dalam hal ini, hanya nama pengguna dan kata sandi untuk Instagram yang dikumpulkan.

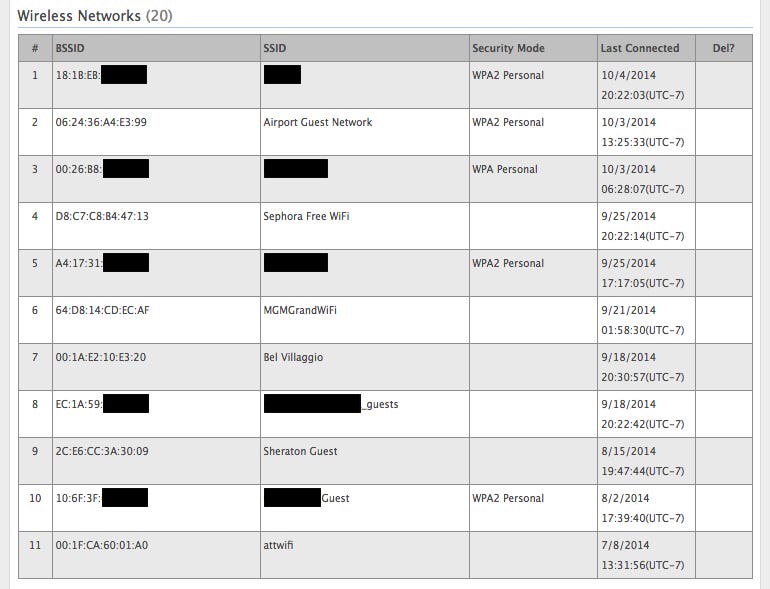

Dapat Mengetahui Histori Koneksi WIFI yang Pernah Digunakan

perangkat lunak ekstraksi akan mengunduh daftar semua jaringan nirkabel yang terhubung dengan telepon, termasuk jenis enkripsi dan alamat MAC dari router jaringan, dan kapan telepon terakhir terhubung ke jaringan.

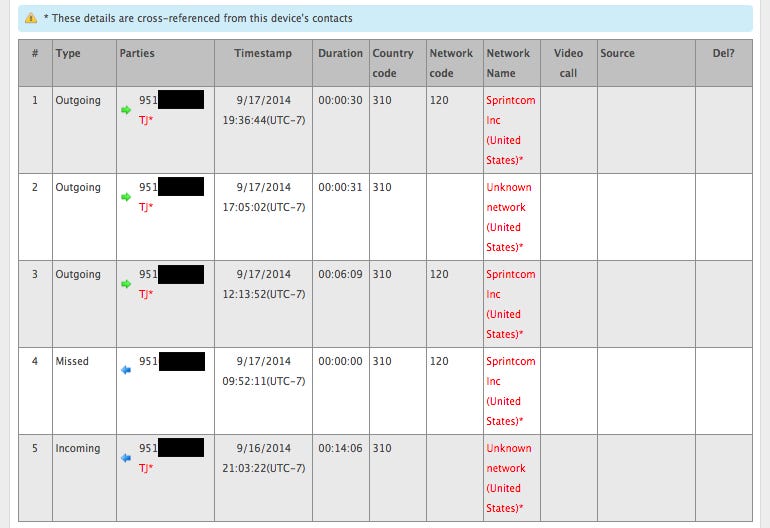

Dapat Membangkitkan Kembali Log Panggilan Telepon

Laporan tersebut berisi daftar lengkap catatan panggilan, termasuk jenis panggilan (masuk atau keluar), waktu, tanggal, dan nomor telepon, dan durasi panggilan. Jenis informasi ini sangat berguna ketika dikumpulkan oleh badan intelijen.

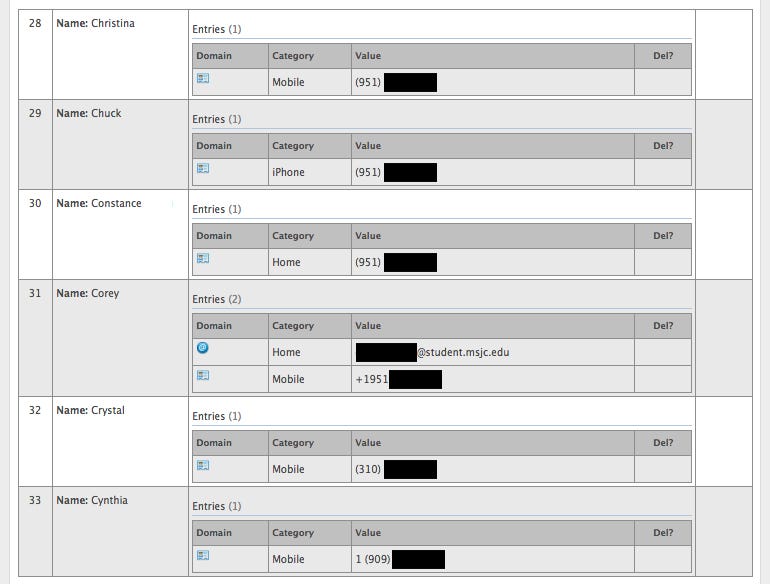

Dapat Mengetahui Data Contact Ponsel Walaupun Telah Di Hapus

Kontak di telepon disedot oleh perangkat lunak ekstraksi, termasuk nama, nomor telepon, dan informasi kontak lainnya, seperti alamat email. Bahkan konten yang dihapus masih dapat dikumpulkan.

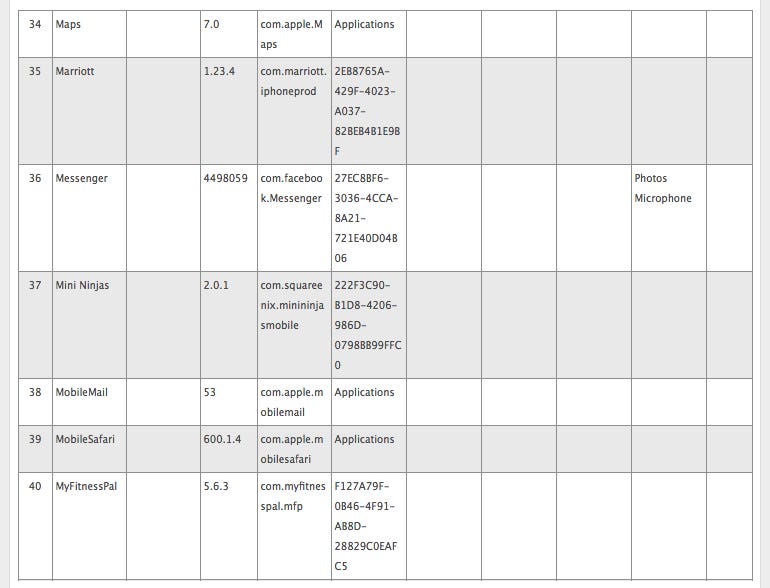

Mengetahui Aplikasi Apa Saja Yang Di Install Kedalam Ponsel dan Izin Apa Saja Yang Diberikan Pada Aplikasi Tersebut

Semua aplikasi yang diinstal, versinya, dan pengaturan izinnya dicatat oleh perangkat lunak ekstraksi.

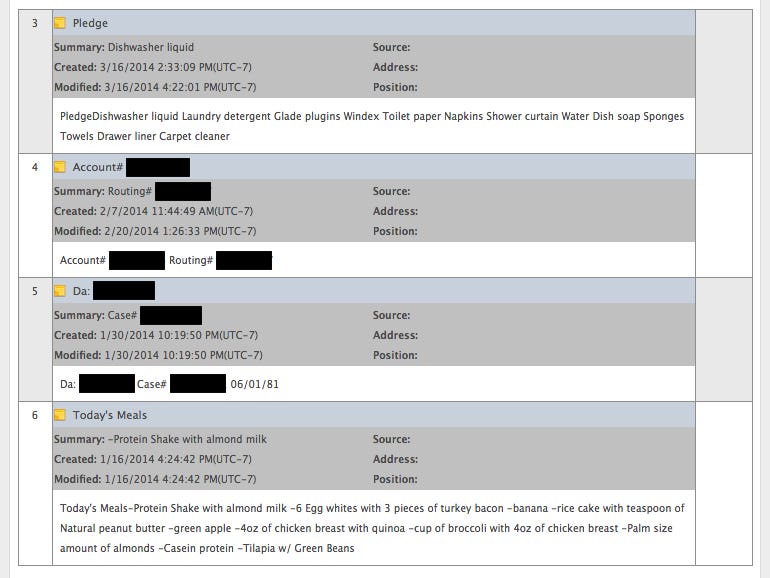

Mengetahui Isi Notes Secara Lengkap

Data apa pun yang tertulis di aplikasi Notes juga diunduh. Di sini, kami telah menyunting apa yang tampak seperti informasi rekening bank.

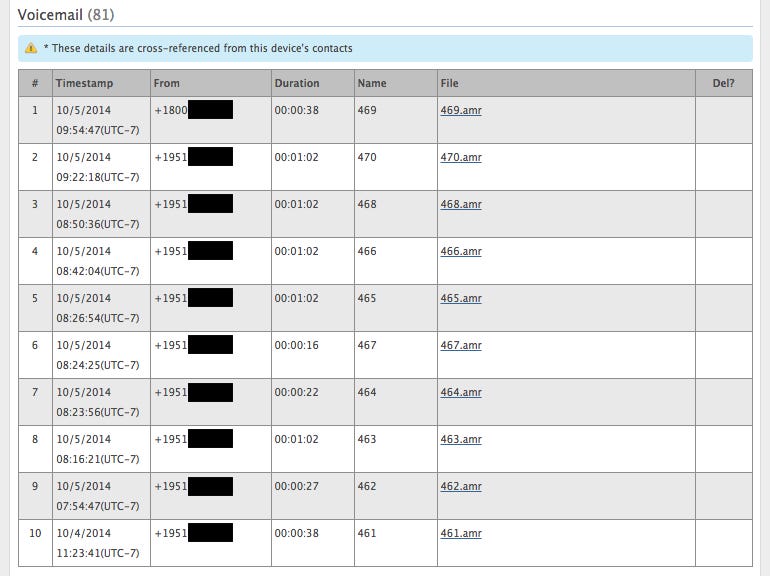

Mendengarkan Isi Voice Mail,Hingga Nomor Pengirimnya Secara Lengkap

pesan suara yang disimpan di telepon dapat dikumpulkan dan diunduh sebagai file audio. Ini juga termasuk nomor telepon orang yang meninggalkan pesan suara dan durasinya.

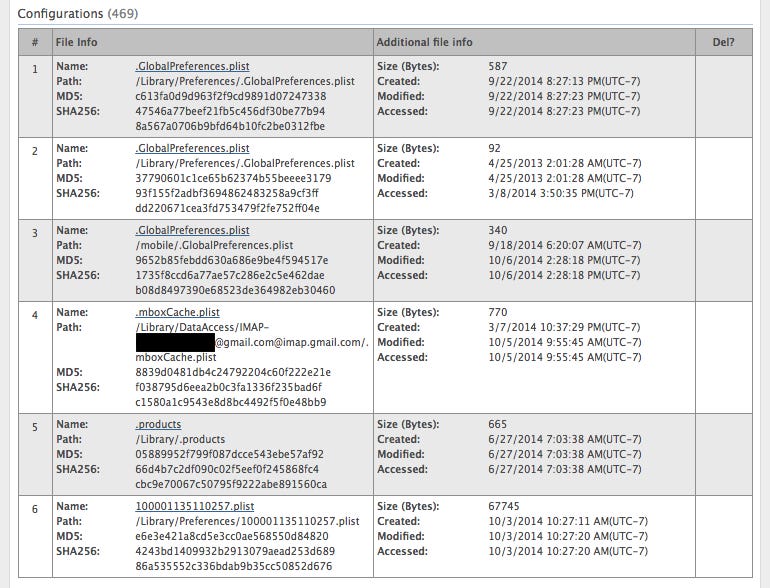

Konfigurasi Dan Database

daftar properti ("plist") menyimpan data aplikasi di iPhone. File individual ini berisi banyak informasi, seperti konfigurasi, pengaturan, opsi, dan file cache lainnya.

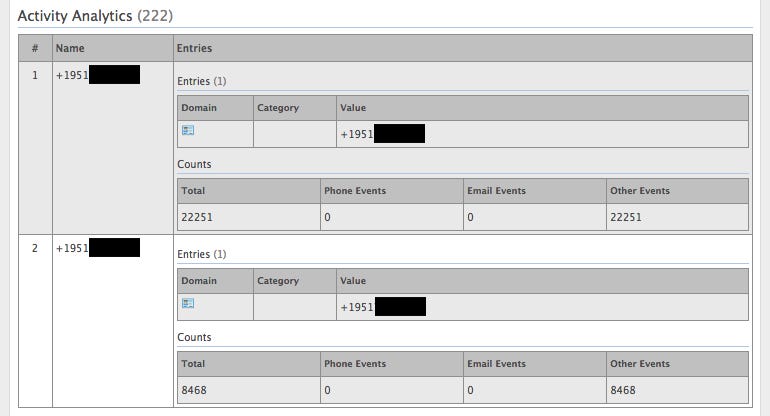

Menganalisa Aktivitas Pengguna Ponsel

untuk setiap nomor telepon, mesin analitik menghitung berapa banyak tindakan terkait yang telah terjadi, seperti pesan teks atau panggilan.